近日,一个勒索软件团伙对某知名跨国车企发起的网络攻击引起了业内外高度关注。虽然此次事件只影响了其在当地的一家经销商,但也再次为该公司的数据安全问题敲响了警钟。

据了解,勒索软件团伙使用包括钓鱼邮件、利用漏洞、破坏远程桌面协议等方法对企业信息系统发动攻击。成功的攻击后,他们可以访问客户文件、合同和财务信息。

近年来,国内外网络安全事件频发。大众、三星、微软、英伟达等大型跨国公司都遭遇过网络攻击,业务受到不同程度的影响。

数据安全,作为每个企业关注的焦点,是黑客们最喜欢的目标。一旦攻击成功,黑客会对窃取的数据进行分析,然后展开精准的钓鱼诈骗,或者直接向企业索要赎金,对企业和客户都会造成伤害。信息财产安全构成严重威胁。

进入数字经济时代,网络信息已经深入到生产生活的各个方面。无论是传统企业还是互联网平台,都要保持警惕。通过加强网络安全建设,要确保企业数字资产、品牌声誉和客户信息的安全。既是重视客户权利的具体表现,也是企业软实力的重要体现。

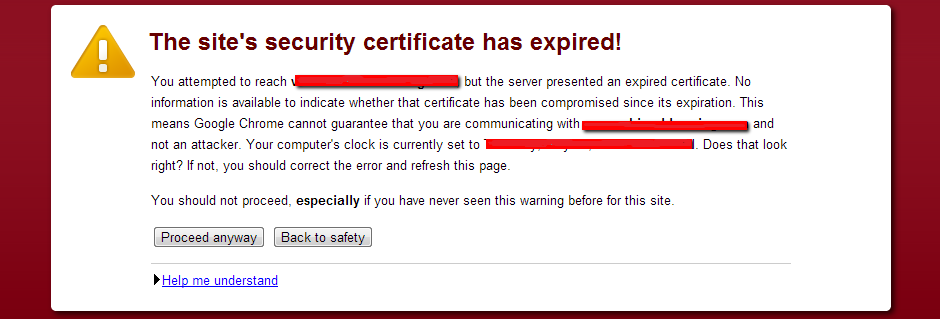

针对黑客组织常用的钓鱼攻击、DNS劫持、软件勒索等,天威诚信建议企业为公司网站域名、邮件等信息系统部署SSL证书,实现对服务器的可信身份认证,并对公司邮件、密钥数据进行数字签名和加密传输,确保数据的真实性和可靠性,有效阻断网络钓鱼和信息泄露等攻击。

SSL证书由可信的CA机构颁发,可以保护网站的关键信息不被窃取或篡改,是现代互联网安全的基石。天威诚信是一家经国家权威部门许可的CA机构。目前已服务超过200万家企业,并长期为客户提供包括DigiCert、Geotrust、GlobalSign、Entrust等全球可信CA在内的SSL证书服务。

在服务客户的同时,天威诚信自主研发的vTrus国产品牌证书通过了WebTrust CA国际审核认证,继续通过权威、可信、安全、规范的服务,为企业的网络安全和数字化转型保驾护航。