《中华人民共和国网络安全法》(以下简称“《网络安全法》”)于2017年6月1日施行,至2023年6月1日已正式实施六周年。

过去的六年间,国家相继颁布了《数据安全法》《关键信息基础设施安全保护条例》《个人信息保护法》等网络安全领域的法律法规,对于网络安全建设和发展起到了重要的引领作用,让“没有网络安全就没有国家安全”的理念深入人心。

从全球范围看,网络安全牵一发而动全身。随着技术和安全威胁的不断更新,各领域对网络基础设施、个人信息的保护措施也在逐步增强,对广大国内企业而言,通过为服务器部署SSL证书构建网络安全体系,是对《网络安全法》的有效践行。

SSL证书为数据传输建立加密通道

《网络安全法》第二十一条规定:网络运营者应当按照网络安全等级保护制度的要求,履行数据安全保护义务,保障网络免受干扰、破坏或者未经授权的访问,防止网络数据泄露或者被窃取、篡改。

在网络安全建设和企业数字化转型过程中,依托SSL证书对传输信息加密是网络安全非常基础且重要的一环。SSL证书具有网站身份验证和信息加密传输双重功能,可防止网络数据泄露或被窃取、篡改,有效防范网络攻击、非法侵入等风险。

SSL证书由受信任的CA机构在验证服务器身份后颁发。天威诚信是工信部许可设立的全国性CA机构,早在2000年便将DigiCert认证业务引入中国,开启为中国用户提供网络认证服务的先河。多年来,天威诚信依托服务于全行业95%以上大客户的经验,持续为广大企业提供全球信任CA机构的全类型SSL证书及认证服务,为企业网站信息安全保驾护航。

可靠的双向验证与用户信息保护

《网络安全法》第二十四条规定:国家实施网络可信身份战略,网络运营者在与用户签订协议或者确认提供服务时,应当要求用户提供真实身份信息。用户使用服务器不提供真实身份信息的,网络运营者不得为其提供相关服务。

SSL证书可通过双向验证的方式确保服务端和客户端的通信安全。作为一种高效的身份验证方式,SSL双向验证通过一个客户端证书和一个服务器证书来实现,可以让数据在传输过程中实现完全加密以及通信双方的身份可信。

SSL双向验证虽然需要付出额外的成本,但对于特定的应用场景,如涉及金融业务、医疗信息等敏感数据的处理,SSL双向验证仍然是一种非常有效的安全措施。

《网络安全法》第四十二条规定:网络运营者应当采取技术措施和其他必要措施,确保其收集的个人信息安全,防止信息泄露、毁损、丢失。

任何一个网络运营者,都必须为其用户信息的完整性负责。在保护网站用户信息不被泄露、篡改或窃取方面,为网站服务器部署SSL证书开启HTTPS加密协议十分重要。天威诚信提供的全球可信SSL证书,可为各网络运营者开启HTTPS加密绿色通道,防止信息泄露,保障用户敏感信息安全。

伴随《网络安全法》等法律法规的深入实施,加强网络信息安全保护已成为广大企业和用户的共识,天威诚信将立足SSL证书和网络可信认证服务循序构建网络信任体系,持续提升网络安全保障能力,积极践行“数字世界秩序守护者”的使命,护航全行业数字化转型。

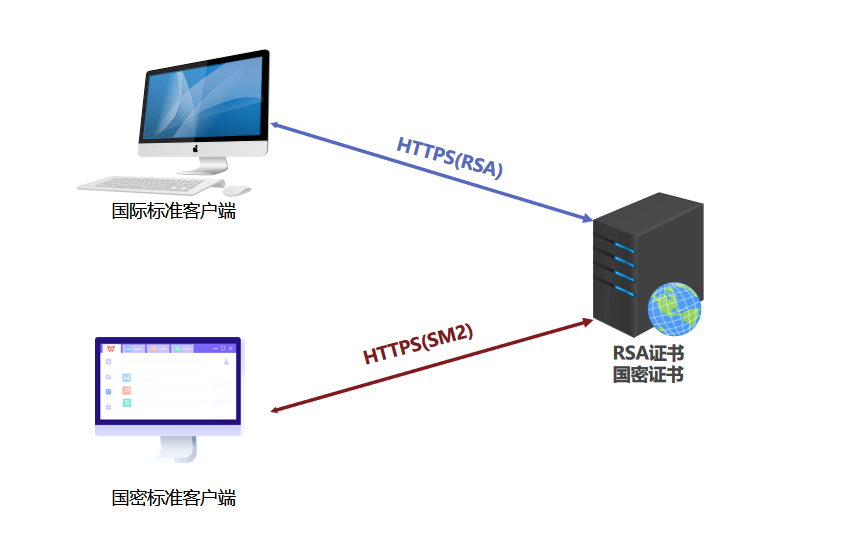

鉴于密码技术在算法、协议、密钥等多个维度的重要作用,在金融领域使用由我国自主设计的以国密SM2为核心的系列算法,成为保障金融行业网络安全和创新发展的必然选择,特别是近两年来银行业信息和数据逻辑集中程度的不断提高,信息科技风险已经成为银行、金融机构稳健运行的又一重要隐患,金融领域实施国密改造已刻不容缓。

鉴于密码技术在算法、协议、密钥等多个维度的重要作用,在金融领域使用由我国自主设计的以国密SM2为核心的系列算法,成为保障金融行业网络安全和创新发展的必然选择,特别是近两年来银行业信息和数据逻辑集中程度的不断提高,信息科技风险已经成为银行、金融机构稳健运行的又一重要隐患,金融领域实施国密改造已刻不容缓。